脆弱性評価の指標:CVSS入門

AIの初心者

先生、『CVSS』ってセキュリティの脆弱性を評価する方法ですよね?3つの基準があるって聞いたんですけど、それぞれどんな違いがあるんですか?

AI専門家

そうだね。『基本評価基準』は攻撃しやすさや影響の大きさなど、脆弱性そのものの危険度を評価するものだよ。一方、『現状評価基準』は実際にシステムに脆弱性が存在するかどうかや、対策が取られているかどうかで評価が変わるんだ。

AIの初心者

なるほど。じゃあ、『環境評価基準』は何を見るんですか?

AI専門家

『環境評価基準』は、そのシステムが置かれている環境特有の事情を考慮した評価基準だよ。例えば、そのシステムが停止したら会社にどれくらい損害が出るのかといった、組織ごとの影響度を加味して評価するんだ。

CVSSとは。

『情報システムの安全上の弱点の評価方法』であるシーブイエスエスについて説明します。この方法は、三つの基準で安全上の弱点を評価します。一つ目は基本的な評価基準、二つ目は現状の評価基準、三つ目は周りの環境も考えた評価基準です。

脆弱性評価の共通指標

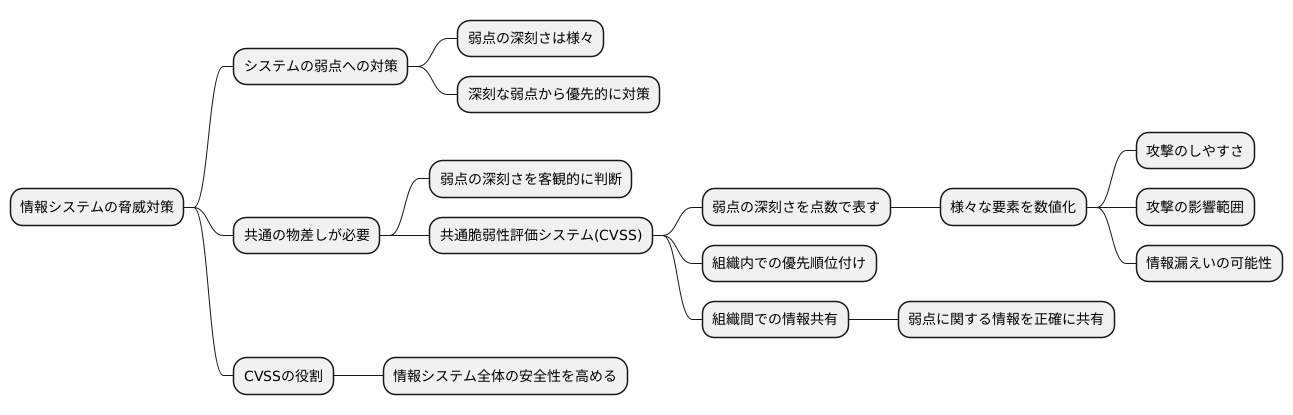

情報システムを守るには、様々な脅威への対策が必要です。中でも、システムの弱点は、攻撃されやすい場所であるため、適切な対策が欠かせません。しかし、弱点の深刻さは様々で、全ての弱点に同じだけの手間をかけるのは、あまり良い方法とは言えません。深刻な弱点から優先的に対策を行うことが重要です。

そこで、弱点の深刻さを測り、優先順位をつけるための共通の物差しが必要となります。例えるなら、健康診断の数値のように、客観的な指標で弱点の深刻さを判断する必要があるのです。そのための指標として、世界中で広く使われているのが共通脆弱性評価システム、略してシーブイエスエスです。この指標を使うことで、組織は限られた人員や予算を有効に使い、最も深刻な弱点から対策を進めることができます。

シーブイエスエスは、様々な要素を数値化することで、弱点の深刻さを評価します。例えば、攻撃のしやすさ、攻撃の影響範囲、情報漏えいの可能性などが考慮されます。これらの要素を組み合わせ、総合的な点数で弱点の深刻さを表すため、組織はどの弱点から対策すべきかを判断しやすくなります。

この指標は、組織内だけでなく、組織間での情報共有にも役立ちます。共通の物差しを使うことで、異なる組織間でも弱点に関する情報を正確に共有できます。例えば、ある組織で発見された深刻な弱点を他の組織に伝える際に、シーブイエスエスを用いてその深刻さを伝えれば、受け取った組織も迅速に適切な対策を講じることができます。このように、シーブイエスエスは、情報システム全体の安全性を高める上で、非常に重要な役割を担っています。

基本評価基準:脆弱性の本質的な深刻度

情報システムの安全性を保つためには、システムの弱点、すなわち脆弱性を評価することが欠かせません。その評価尺度のひとつとして、共通脆弱性評価システム(シー・ブイ・エス・エス)というものが広く使われています。この評価システムは、三つの基準から成り立っています。中でも基本評価基準は、脆弱性そのものの深刻さを測るためのものです。一度評価が定まると、その後は変わることはありません。

この基本評価基準は、様々な要素を考慮に入れて、脆弱性の深刻さを評価します。例えば、もし脆弱性が悪用された場合、どれだけの損害が出るのか、攻撃をするのがどれくらい難しいのか、攻撃を実行するために特別な権限が必要なのかといった点です。これらの要素を総合的に見て、その脆弱性がどれだけ危険なのかを判断します。

具体的に考えてみましょう。もし、ある脆弱性が比較的簡単な方法で悪用できてしまい、しかも特別な権限も必要なく、システム全体を乗っ取ってしまうような可能性があるとします。このような脆弱性は、基本評価基準において高い評価、つまり危険度が高いと判断されます。これは、その脆弱性を修正するまで、システムにとって大きな脅威となることを意味しています。

基本評価基準は、脆弱性が内在する危険性を客観的に評価することを可能にします。システム管理者はこの評価を基に、適切な対策を講じることができます。例えば、危険度の高い脆弱性が見つかった場合、迅速に修正プログラムを適用するなどの対策が必要になります。このように、基本評価基準はシステムの安全性を高めるための重要な役割を担っています。

| 評価基準 | 説明 |

|---|---|

| 基本評価基準 | 脆弱性そのものの深刻さを測る。一度評価が定まると、その後は変わらない。攻撃の難易度、損害の大きさ、必要な権限などを考慮して評価する。 |

現状評価基準:時間経過による変化を捉える

情報資産を守るためには、様々な脅威に対する備えが必要です。現状評価基準は、基本的な評価に加え、時間の経過とともに変化する脆弱性の状況を捉えることで、より現実に即した対策を可能にします。現状評価基準は、脆弱性が発見された時点だけでなく、その後どのように危険度が変化していくかを評価する点に特徴があります。

例えば、ある脆弱性が新たに見つかったとします。発見直後では、その脆弱性を悪用する具体的な方法や道具が広く知られていないため、すぐに攻撃を受ける可能性は低いでしょう。この時点では、現状評価基準による危険度の評価は比較的低くなります。しかし、時間の経過とともに状況は変化します。脆弱性を悪用する具体的な手順を記した攻撃手順書が公開されたり、その脆弱性を狙った攻撃道具が容易に入手できるようになると、攻撃を受けるリスクは高まります。現状評価基準では、このような変化を捉え、攻撃手順書の公開や攻撃道具の入手状況といった具体的な要因に基づいて危険度の評価を見直します。つまり、時間の経過とともに評価の数値が変わる可能性があるのです。

また、脆弱性に対する対策道具の有無も重要な要素です。もし、効果的な対策道具が容易に入手できるのであれば、迅速に適用することで危険度を下げることができます。逆に、対策道具が存在しない、あるいは入手が困難な場合には、脆弱性を放置せざるを得ず、危険度は高いままとなります。このように、現状評価基準は様々な要因を考慮し、刻々と変化する脅威状況を反映した評価を行うことで、より適切な対策を立てるための判断材料を提供します。これにより、組織は常に最新の脅威情報を把握し、迅速かつ的確な対応を行うことができるようになります。

| 評価基準 | 説明 | 具体例 |

|---|---|---|

| 脆弱性の発見時点 | 脆弱性発見直後は悪用方法が広く知られていないため、危険度は低い | 新しく見つかった脆弱性は、直ちに攻撃に繋がる可能性は低い |

| 時間の経過 | 攻撃手順書の公開や攻撃ツールの入手容易性などにより危険度が変化 | 攻撃マニュアルの公開やツールの普及は、リスクを高める |

| 対策道具の有無 | 効果的な対策ツールの有無は危険度に大きく影響 | 対策ツールがあれば危険度は低くなり、無ければ高いまま |

環境評価基準:組織固有の状況を反映

あらゆる組織にとって、情報を取り巻く環境の安全確認は欠かせません。情報資産を守るためのものさしとなるのが環境評価基準です。これは、組織それぞれの状況を踏まえて、情報資産への危険の大きさを測るためのものです。同じ弱点でも、組織によってシステムの作りや安全対策の状況が異なるため、影響の度合いは変わってきます。例えば、ある組織では安全対策がしっかりしているため、弱点の影響が小さくて済むかもしれません。しかし、別の組織では同じ弱点でも、対策が不十分なために大きな損害につながる可能性があります。

環境評価基準では、組織内にある情報資産の価値や、求められる安全レベルを考慮に入れます。弱点の種類ごとに、組織にとってどれほど深刻なのかを評価するのです。例えば、顧客の大切な情報が保管されている機器に弱点が見つかったとします。この場合、情報漏洩のリスクが高いため、深刻度は非常に高いと判断されます。もし、あまり重要でない情報しか保存されていない機器であれば、深刻度は低くなります。このように、環境評価基準を使うことで、組織は自らの環境における弱点をより正確に把握し、適切な対策を立てることができます。

環境評価基準は、組織ごとに異なってきます。そのため、それぞれの組織は、自らの置かれた状況、例えば事業内容や規模、保有する情報資産の種類などを考慮して、基準を適切に設定する必要があります。重要な顧客情報を多く扱う組織であれば、情報漏洩対策に重点を置いた基準を設定する必要があるでしょう。また、近年は、巧妙な攻撃が増えています。そのため、常に最新の脅威情報を把握し、基準を更新していく必要があります。適切な環境評価基準を設定・運用することで、組織は情報資産を効果的に守り、安全な事業運営を行うことができます。

| 項目 | 説明 |

|---|---|

| 環境評価基準の目的 | 情報資産を守るためのものさし。組織の情報資産への危険の大きさを測る。 |

| 弱点の影響度 | 組織のシステム構成や安全対策状況により異なる。同じ弱点でも、ある組織では軽微な影響でも、別の組織では大きな損害に繋がる可能性がある。 |

| 評価基準の考慮事項 | 情報資産の価値、求められる安全レベル、弱点の種類ごとの深刻度(例:顧客情報を持つ機器の脆弱性は深刻度が高い)。 |

| 基準設定のポイント | 組織ごとに異なる。事業内容、規模、情報資産の種類などを考慮。重要な顧客情報を多く扱う組織は情報漏洩対策に重点を置く。 |

| 基準の更新 | 最新の脅威情報を把握し、常に更新が必要。 |

| 効果 | 組織は弱点の正確な把握と適切な対策が可能になり、情報資産を効果的に守り、安全な事業運営を行うことができる。 |

数値化による客観的な評価

情報システムの安全を保つ上で、弱点を見つけ出し、その深刻さを正しく測ることはとても大切です。 そこで役に立つのが、共通脆弱性評価システム、略して「共通弱点評価方式」です。この方式の大きな特徴は、弱点の深刻さを数字で表すことにあります。

共通弱点評価方式では、様々な角度から弱点を調べます。攻撃経路、複雑さ、必要な身分、秘密情報の漏洩、完全性への影響、可用性への影響など、複数の項目を細かく見ていきます。それぞれの項目には点数がつけられており、これらの点数を元に、最終的な点数が計算されます。

点数は0点から10点までの範囲で、数字が大きいほど深刻な弱点であることを示します。例えば、7点以上の弱点は、すぐに対応が必要な深刻な弱点と判断できます。このように、数字で表すことで、どの弱点を優先的に対処すべきか、すぐに判断できるようになります。

共通弱点評価方式を使う利点は、感情に左右されない公平な判断ができることです。弱点の深刻さを言葉で表現すると、人によって受け取り方が変わる可能性があります。「少し危険」と感じる人もいれば、「とても危険」と感じる人もいるかもしれません。しかし、数字で示すことで、誰が見ても同じように理解できます。

共通弱点評価方式は、安全対策を決める際の助けとなります。限られた時間と資源の中で、最も効果的な対策を行うためには、優先順位をつけることが重要です。共通弱点評価方式による数字での評価は、客観的な判断材料となり、組織全体の安全性の向上に大きく役立ちます。共通弱点評価方式は、複雑な弱点の深刻さを分かりやすく示すことで、組織の安全を守るための重要な役割を果たしています。

| 共通脆弱性評価システム(共通弱点評価方式) |

|---|

| 情報システムの安全を保つ上で、弱点を見つけ出し、その深刻さを正しく測るために利用される。 |

| 弱点を複数の項目(攻撃経路、複雑さ、必要な身分、秘密情報の漏洩、完全性への影響、可用性への影響など)から評価し、0点から10点までの点数で深刻さを表す。点数が大きいほど深刻。 |

| 7点以上の弱点はすぐに対応が必要。 |

利点:

|

| 組織全体の安全性の向上に大きく役立つ。 |

活用事例と今後の展望

共通脆弱性評価システム(シーブイエスエス)は、情報システムの安全性を保つ上で欠かせないものとなっています。様々な場面で役立てられており、その利用範囲は広がり続けています。例えば、セキュリティ対策のための製品やサービスでは、見つかった弱点に関する情報を提供する際に、シーブイエスエスによる評価点を併せて示すことで、利用者がその深刻さをすぐに理解できるようにしています。また、組織内部では、弱点管理のための道具と連携させてシーブイエスエスを活用することで、対策の優先順位付けや進捗状況の把握を効率的に行うことができます。

近年では、シーブイエスエスの活躍の場はさらに広がっており、インターネットを通じて提供されるサービスや、モノのインターネットと呼ばれる機器の安全性の評価にも使われるようになっています。例えば、クラウドサービス提供業者は、提供するサービスの安全性を示す指標としてシーブイエスエスを用いることで、利用者の信頼を得ています。また、モノのインターネット機器の製造業者は、開発段階でシーブイエスエスを用いて機器の脆弱性を評価することで、より安全な製品を市場に送り出すことができます。

今後、情報システムはますます複雑化していくと予想され、それに伴いシーブイエスエスの重要性はさらに高まっていくと考えられます。情報システムの進化とともに、新たな種類の弱点も次々と見つかっています。そのため、シーブイエスエスも常に最新の状態に保たれ、新しい弱点に対応できるよう改善が続けられています。組織の安全を守るためには、シーブイエスエスの最新の情報や効果的な使い方を常に理解しておくことが欠かせません。適切な弱点管理は組織の安全性を確保する上で重要な役割を果たし、シーブイエスエスは中心となる指標として、今後も進化を続けていくと考えられます。システム管理者は、シーブイエスエスを正しく理解し、活用することで、組織のセキュリティ対策をより効果的なものにすることができます。

| 利用場面 | 活用方法 | 効果 |

|---|---|---|

| セキュリティ製品・サービス | 弱点情報の提供時にCVSS評価点を併記 | 利用者が深刻さを理解しやすい |

| 組織内部 | 弱点管理ツールと連携 | 対策の優先順位付け、進捗状況の把握 |

| クラウドサービス | サービスの安全性指標 | 利用者の信頼獲得 |

| IoT機器 | 開発段階での脆弱性評価 | 安全な製品開発 |