インターネット通信の安全を守る技術:IPsec

AIの初心者

先生、「IPsec」って、何のことですか?インターネットの安全を守るものだって聞いたんですけど、よく分かりません。

AI専門家

そうだね。「IPsec」はインターネットでやりとりする情報を守るための仕組みだよ。例えば、インターネットで買い物をするときに、クレジットカードの番号を送るよね?その番号を誰にも盗み見られないようにするのが「IPsec」の役割なんだ。

AIの初心者

なるほど。でも、どうやって守るんですか?

AI専門家

簡単に言うと、送る情報を暗号化したり、送り先が正しいかを確認したりするんだよ。そうすることで、情報が盗まれたり、改ざんされたりするのを防げるんだ。

IPsecとは。

インターネット通信の安全性を高める技術である『IPsec(アイピーセック)』について説明します。これは、インターネットで使う通信規約(インターネット・プロトコル)の安全性を強化したものです。

インターネット通信の安全対策

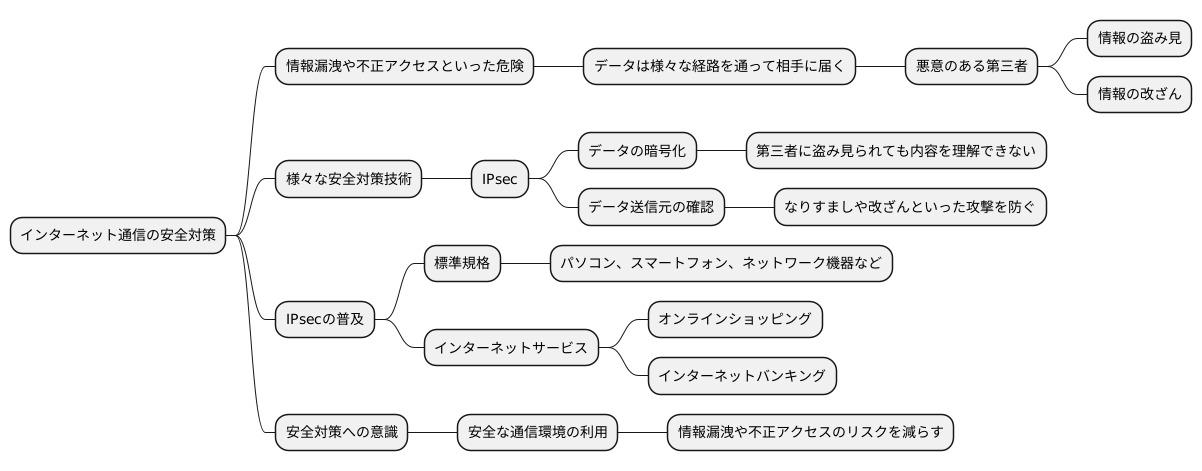

インターネットは、世界中の人々と繋がり、情報を得たり、発信したりできる便利な道具です。しかし、その利便性と引き換えに、情報漏洩や不正アクセスといった危険も存在します。大切な情報を守るためには、通信経路を安全にする対策が欠かせません。そこで重要な役割を果たすのが、「インターネット通信の安全対策」です。

インターネット上で情報をやり取りする際、データは様々な経路を通って相手に届きます。この過程で、悪意のある第三者に情報を盗み見られたり、改ざんされたりする危険性があります。このような危険から情報を守るために、様々な安全対策技術が開発されています。その中でも、「IPsec(アイピーセック)」と呼ばれる技術は、インターネット通信の安全性を高める上で重要な役割を担っています。IPsecは、インターネット上でやり取りされるデータを暗号化することで、たとえ第三者に盗み見られたとしても、内容を理解できないようにします。また、データの送信元が正しいことを確認する仕組みも備わっており、なりすましや改ざんといった攻撃を防ぐことができます。

IPsecは、インターネット通信における安全対策の標準規格として広く普及しています。パソコンやスマートフォン、ネットワーク機器など、様々な機器に搭載されており、私たちが普段利用するインターネットサービスの多くで、IPsecが活用されています。例えば、オンラインショッピングやインターネットバンキングなど、個人情報や金融情報を扱うサービスでは、IPsecが重要な役割を果たしています。IPsecによって、私たちの大切な情報が安全に守られているのです。

インターネットを安心して利用するためには、安全対策への意識を高めることが重要です。IPsecのような技術の存在を知り、安全な通信環境を積極的に利用することで、情報漏洩や不正アクセスのリスクを減らすことができます。誰もが安心してインターネットを利用できる社会を実現するために、IPsecをはじめとする安全対策技術は、今後も重要な役割を担っていくでしょう。

情報の暗号化

情報の暗号化は、インターネット上で安全に情報をやり取りするために欠かせない技術です。まるで秘密のメッセージをやり取りする際に、特別な暗号を使って他の人には読めないようにするのと似ています。この暗号化は、インターネット通信の安全を守る仕組みの一つである「IPsec」の中でも重要な役割を担っています。

IPsecにおける情報の暗号化は、送信するデータを特別な方法で変換し、読めないようにする処理のことです。例えば、大切な手紙を誰にも読まれないように、特別な言葉に置き換えて送るとします。受け取った相手は、正しい方法で元の言葉に戻すことで、手紙の内容を理解できます。これと同じように、IPsecでは、送信前にデータを変換することで、たとえ第三者に情報が盗み見られたとしても、その内容を理解できないようにしています。

この変換を行うための手順や規則は「鍵」と呼ばれ、送信者と受信者だけが共有しています。まるで宝箱を開けるための鍵のように、正しい鍵を持っている人だけが暗号化された情報を元の状態に戻し、内容を読み解くことができます。この鍵は非常に複雑で、他人が推測することは極めて困難です。そのため、たとえ情報が盗まれたとしても、正しい鍵を持たない第三者は内容を解読することができません。

このように、IPsecは暗号化という技術を用いることで、インターネット上での情報の安全性を確保しています。特に、個人情報や企業秘密など、機密性の高い情報を扱う際には、情報の暗号化が不可欠です。IPsecは、この暗号化技術を効果的に利用することで、安全な通信を実現し、私たちの大切な情報を守ってくれています。インターネットセキュリティの基礎となる暗号化技術は、今後ますます重要性を増していくでしょう。

| 項目 | 説明 |

|---|---|

| 情報の暗号化 | インターネット上で安全に情報をやり取りするために欠かせない技術。秘密のメッセージをやり取りする際に、特別な暗号を使って他の人には読めないようにするのと似ている。 |

| IPsecにおける情報の暗号化 | 送信するデータを特別な方法で変換し、読めないようにする処理。たとえ第三者に情報が盗み見られたとしても、その内容を理解できないようにしている。 |

| 鍵 | 変換を行うための手順や規則。送信者と受信者だけが共有し、正しい鍵を持っている人だけが暗号化された情報を元の状態に戻し、内容を読み解くことができる。 |

| 安全性 | 鍵は非常に複雑で、他人が推測することは極めて困難。たとえ情報が盗まれたとしても、正しい鍵を持たない第三者は内容を解読することができない。 |

| 重要性 | IPsecは暗号化という技術を用いることで、インターネット上での情報の安全性を確保。特に、個人情報や企業秘密など、機密性の高い情報を扱う際には、情報の暗号化が不可欠。 |

データの完全性

情報のやり取りをする上で、情報の正しさは非常に大切です。これを確かなものにする手段の一つとして「データの完全性」という考え方があります。これは、情報が誰かに書き換えられたり、壊されたりしていないことを保証するものです。インターネット上で情報を安全にやり取りするために欠かせない技術である「IPsec」も、このデータの完全性を守る仕組みを持っています。

IPsecは、情報を送る際に、「チェックサム」と呼ばれる特別な値を付け加えます。これは、送る情報から計算される、いわば情報の「指紋」のようなものです。情報を受け取った側は、同じように受け取った情報からチェックサムを計算します。そして、送られてきたチェックサムと自分で計算したチェックサムを比べます。もし、両方の値が一致すれば、情報は途中で書き換えられていないと判断できます。逆に、値が違っていれば、誰かが情報を書き換えた、あるいは情報が壊れた可能性があると分かります。

この仕組みは、手紙に封蝋をするのと似ています。封蝋が破られていなければ、手紙の内容は無事に届いたと分かります。もし封蝋が壊れていれば、誰かが手紙を開けて内容を書き換えた可能性を疑います。チェックサムもこれと同じように、情報の安全性を守る役割を果たします。

IPsecでは、このチェックサムを用いることで、情報の完全性を保証し、情報の信頼性を高めています。インターネット上では様々な情報が飛び交っており、その中には悪意のある情報も含まれている可能性があります。IPsecのような技術を使うことで、情報の改ざんを防ぎ、安心して情報をやり取りすることができるのです。情報を正しく受け渡すことは、ネットワーク社会において非常に重要であり、IPsecはそれを支える重要な技術の一つと言えるでしょう。

通信相手の確認

インターネットのような開かれた場所で情報をやり取りする場合、本当に話をしたい相手と通信しているかを確認することはとても大切です。この確認作業を「認証」と言い、通信の安全を守る上で欠かせません。話をしたい相手以外の人物と通信してしまうと、重要な情報を盗まれたり、誤った情報を受け取ったりする危険があります。まさに、電話で話す前に相手が誰かを確かめるのと同じようなものです。

インターネット通信の安全を守る技術の一つである「IPsec」は、この認証機能を備えています。「IPsec」がどのように相手を確認するのかというと、デジタル署名という技術を使います。これは、紙の書類にサインをするように、通信内容が確かに本人から送られたものであることを証明する技術です。

デジタル署名は、他人が勝手に偽造したり、書き換えたりすることが非常に難しい仕組みになっています。まるで、それぞれ固有の印鑑を持っているようなものです。受け取った側は、このデジタル署名を確認することで、通信相手が確かに本人であることを確かめることができます。

もし誰かがあなたのふりをしようとしても、その人物はあなたの印鑑を持っていないため、デジタル署名を作ることができません。そのため、「IPsec」はなりすましや、途中で情報を盗み見たり、書き換えたりする「中間者攻撃」といった脅威から通信を守ることができるのです。まるで、手紙に厳重な封印をすることで、中身を盗み見られないようにするのと同じです。

このように、「IPsec」はデジタル署名を使って通信相手を確認することで、安全な通信経路を作り、情報のやり取りを守っています。これは、インターネット上で安心して情報をやり取りするために、非常に重要な役割を果たしています。

| 項目 | 説明 |

|---|---|

| 認証の重要性 | インターネット通信において、正しい相手と通信していることを確認するプロセス。情報の盗難や誤情報の受信を防ぐ。 |

| IPsecの認証機能 | インターネット通信の安全を守る技術の一つ。デジタル署名を用いて通信相手の確認を行う。 |

| デジタル署名 | 通信内容が確かに本人から送られたことを証明する技術。他人が偽造・書き換え困難。 |

| なりすまし対策 | デジタル署名により、送信者が本人であることを確認。なりすましや中間者攻撃を防ぐ。 |

| IPsecの役割 | デジタル署名を用いた認証で安全な通信経路を確立し、インターネット上での情報交換の安全性を確保。 |

二つの動作モード

インターネット通信において安全性を確保する技術の一つである「インターネット・プロトコル・セキュリティ」(略称アイピーセック)には、二つの動作の仕組みがあります。それらは「転送方式」と「秘匿伝送方式」と呼ばれ、それぞれ異なる特徴を持っています。

まず「転送方式」は、やり取りされる情報の中で、実際に伝えたい内容の部分だけを保護する仕組みです。例えるなら、手紙を送る際に、中身の手紙だけを封筒に入れて送るようなものです。この方式は、保護する部分が小さいため、通信にかかる負担が少なく、速やかに情報交換できます。しかし、宛先や差出人の情報が見えてしまうため、通信経路の安全性は確保されません。

一方、「秘匿伝送方式」は、伝えたい内容だけでなく、宛先や差出人といった情報も含めて全てを保護する仕組みです。これは、手紙だけでなく、封筒そのものも別の大きな封筒に入れて送るようなものです。この方式は、通信経路の安全性も確保されます。情報全体を保護するため、転送方式と比べると通信にかかる負担は大きくなりますが、より高い安全性が求められる場合に適しています。

このように、アイピーセックには二つの動作の仕組みがあり、それぞれに利点と欠点があります。やり取りする情報の重要度や、通信速度の要求に応じて適切な方式を選ぶことで、安全で効率的な情報交換を実現できます。例えば、個人の電子掲示板への書き込みのような、比較的機密性の低い情報交換では転送方式が適しています。一方、会社の機密情報や金融機関との取引情報のような、高い機密性が求められる情報交換では秘匿伝送方式が適しています。状況に応じて最適な方式を選ぶことが大切です。

| 項目 | 転送方式 | 秘匿伝送方式 |

|---|---|---|

| 保護範囲 | データ部分のみ | データ部分 + ヘッダー情報(宛先、差出人など) |

| 通信速度 | 速い | 遅い |

| 通信負荷 | 低い | 高い |

| 安全性 | 低い | 高い |

| 例え | 手紙の内容のみを封筒に入れる | 手紙と封筒を別の大きな封筒に入れる |

| 適した状況 | 機密性の低い情報交換 (例: 電子掲示板への書き込み) | 機密性の高い情報交換 (例: 会社の機密情報、金融取引) |

様々な機器への対応

{インターネット通信の安全を守る技術}として知られる「インターネット・プロトコル・セキュリティー」(IPsec)は、様々な機器で利用できるため、多くの場所で役立っています。

パソコンや携帯電話はもちろん、家庭や会社でインターネットと機器をつなぐための「ルーター」や、外部からの不正アクセスを防ぐ「ファイアウォール」といった機器にも、IPsecの機能が備わっていることが多いです。そのため、会社のネットワークから個人の利用まで、幅広い場面で活用されています。

例えば、会社で重要な情報をやり取りする場合、IPsecを使って安全な通信経路を作ることで、情報漏えいを防ぐことができます。また、自宅でインターネットを使う際にも、IPsecで通信を暗号化すれば、第三者による盗聴や改ざんを防ぐことができます。

このように、IPsecは様々な機器で利用できるため、安全な通信環境を簡単に構築できます。この対応力の広さが、IPsecが広く普及している大きな理由の一つです。インターネットの利用がますます拡大していく中で、IPsecは安全な通信を確保するために欠かせない技術となっています。今後、さらに多くの機器がIPsecに対応していくことで、より安全で信頼性の高いインターネット環境が実現していくと考えられます。

IPsecは、単にデータのやり取りを守るだけでなく、通信の相手を確認する機能も備えています。これにより、なりすましによる不正アクセスを防ぐことも可能です。このように、多様な機能を持つIPsecは、現代社会における情報セキュリティー対策の重要な柱となっています。

| 特徴 | 利点 | 用途 |

|---|---|---|

| 様々な機器で利用可能(パソコン、携帯電話、ルータ、ファイアウォールなど) | 幅広い場面で活用可能(企業ネットワーク、個人利用など) | 会社のネットワークにおける情報漏えい防止 |

| 安全な通信経路の構築 | 情報漏えい、盗聴、改ざん防止 | 自宅でのインターネット利用時のセキュリティ確保 |

| 通信の暗号化 | 安全な通信環境を簡単に構築可能 | – |

| 対応力の広さ | 広く普及 | – |

| 通信相手の確認機能 | なりすましによる不正アクセス防止 | – |

| 多様な機能 | 情報セキュリティ対策の重要な柱 | – |